易语言实战:利用CycleTLS自定义JA3指纹,突破TLS反爬限制

____simple_html_dom__voku__html_wrapper____>

前言

在爬虫开发与API接口调用的过程中,不少网站会通过TLS或JA3指纹来识别客户端身份。普通的易语言HTTP模块发出的请求,其指纹特征往往与真实浏览器存在差异,容易被服务端识别并屏蔽。本文将介绍一套基于CycleTLS的易语言网络请求方案,通过自定义JA3指纹,实现模拟真实浏览器环境,从而绕过TLS级别的反爬机制,并附上完整的源码与调用示例。

示例下载地址:https://www.ikdya.com/2026/03/31/620.html

一、JA3指纹原理简析

JA3指纹是一种用于识别TLS客户端特征的被动指纹技术。它通过提取TLS握手过程中五个关键参数,拼接成特定字符串并计算MD5值得出:

-

TLS版本

-

支持的加密套件

-

扩展列表

-

椭圆曲线

-

点格式

服务端可以计算这个MD5值,与已知的浏览器指纹(如Chrome、Firefox)进行比对,若发现指纹异常,则可能拒绝访问或返回验证码。本方案的核心便是基于CycleTLS,允许开发者直接传入完整JA3字符串,强制客户端在发起请求时使用指定的指纹,从源头模拟合法浏览器。

二、CycleTLS请求实现步骤

1. 准备环境

确保你的易语言开发环境中已导入CycleTLS对应的支持库及DLL文件。

2. 构造请求参数

通过配置RequestOptions数据结构,设置URL、请求方法、JA3指纹、User-Agent、请求头、Cookie等关键信息。

3. 发起请求并处理响应

调用CycleTLS_Request函数发送请求,获取返回数据及服务端反馈的JA3哈希值,可用于验证指纹是否生效。

三、完整代码示例

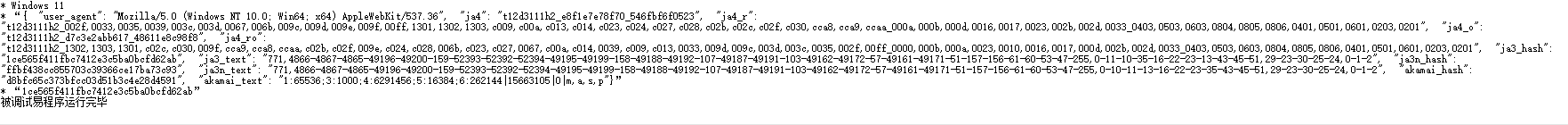

以下示例向https://tls.browserleaks.com/json发送GET请求,该接口会返回服务端检测到的客户端指纹信息,可用于验证自定义JA3是否生效。

.版本 2

.支持库 spec

.局部变量 RequestOptions, CycleTLS_RequestOptions

.局部变量 ret, 整数型

.局部变量 size, 整数型

.局部变量 ResponseInfo, CycleTLS_ResponseInfo

RequestOptions.url = “https://tls.browserleaks.com/json”

RequestOptions.method = “GET”

RequestOptions.ja3 = “771,4866-4867-4865-49196-49200-159-52393-52392-52394-49195-49199-158-49188-49192-107-49187-49191-103-49162-49172-57-49161-49171-51-157-156-61-60-53-47-255,0-11-10-35-16-22-23-13-43-45-51,29-23-30-25-24,0-1-2”

RequestOptions.userAgent = “Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36”

RequestOptions.headers = #常量2 ' 此处常量2为自定义的headers,如Accept、Referer等

RequestOptions.cookies = “abc=123;dsbhxh=6680”

RequestOptions.timeout = 5

RequestOptions.body = 子文本替换 (“{'a':'80'}”, “'”, #引号, , , 真)

RequestOptions.bodyIsBase64 = 0

ret = CycleTLS_Request (RequestOptions, size, ResponseInfo)

调试输出 (编码_Utf8到Ansi (指针到字节集 (ret, size))) ' 输出响应内容

调试输出 (ResponseInfo.ja3_hash) ' 输出服务端返回的JA3指纹,用于核对

FreeResponseInfo (ResponseInfo)

FreeBuffer (ret)调用结果:

四、关键参数说明

| 参数 | 说明 |

|---|---|

ja3 |

自定义JA3指纹字符串,示例为模拟Chrome浏览器的指纹 |

userAgent |

需与JA3指纹对应的浏览器版本保持一致,增强伪装效果 |

headers |

建议补充常见的请求头如Accept、Accept-Language、Referer等 |

cookies |

按需携带会话信息,维持登录状态 |

body |

POST请求时可传入JSON或表单数据,注意转义处理 |

五、典型应用场景

-

绕过TLS/JA3指纹风控:一些高防护站点会通过指纹识别拦截非浏览器请求,本方案可直接规避。

-

模拟浏览器采集:在数据采集时保持与真实浏览器一致的指纹特征,降低被识别风险。

-

易语言接口开发:开发需要与外部API交互的客户端时,提供可靠的TLS层伪装能力。

-

登录状态维持:配合Cookie管理,实现长效稳定的会话保持。

六、总结

通过CycleTLS与自定义JA3指纹的结合,易语言开发者可以在不依赖复杂中间件的情况下,轻松应对TLS级别的反爬策略。本文提供的方案具备较高的灵活性与实用性,适用于多种需要模拟浏览器请求的场景。如果你在实际应用中遇到指纹风控问题,不妨尝试通过调整JA3字符串来模拟不同浏览器环境,往往能取得不错的效果。

注:文中涉及的CycleTLS支持库及DLL文件可从原项目地址获取。使用自定义指纹时,请遵循目标网站的合法访问协议,合理控制请求频率。